دروازه پشتی رمزگذاری چیست؟

What is an encryption backdoor?

بحث درباره وجود درهای پشتی (backdoor) در خدمات رمزگذاری شده دوباره در حال جریان است، زیرا گزارشهایی به گوش میرسد که دولت انگلیس در تلاش است تا اپل را مجبور کند تا خدمات پشتیبانگیری رمزگذاری شده (E2EE) iCloud را باز کند. مقامات گفتهاند که به اپل فشار میآورند تا یک "در پشتی" در این سرویس ایجاد کند که بهوسیله آن افراد دولتی بتوانند به دادهها دسترسی پیدا کنند. انگلیس از زمان تصویب بروزرسانی ۲۰۱۶ قانون نظارت دولتی، قدرتهای وسیعی برای محدود کردن استفاده شرکتهای فناوری از رمزگذاری قوی دارد. بر اساس گزارشهای واشنگتن پست، مقامات انگلیس از قانون قدرتهای تحقیقات (IPA) برای قرار دادن این درخواست بر روی اپل استفاده کردهاند و به دنبال دسترسی "کلی" به دادههایی هستند که خدمات حفاظت داده پیشرفته iCloud (ADP) طراحی شده تا از دسترسی اشخاص ثالث، شامل خود اپل، محافظت کند.

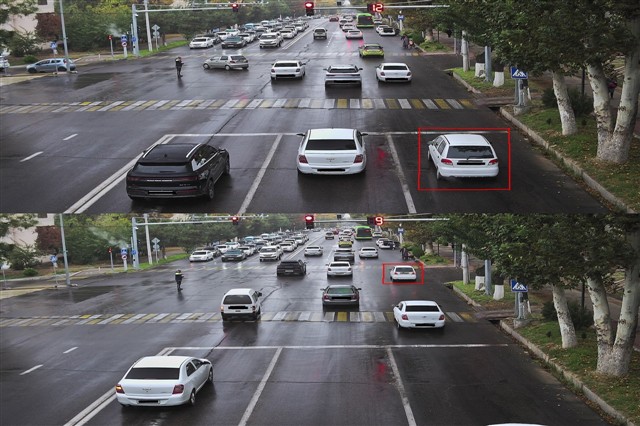

معماری فنی سرویس ADP اپل به گونهای طراحی شده است که حتی این غول فناوری نیز کلیدهای رمزگذاری را در اختیار ندارد، با تشکر از استفاده از رمزگذاری انتها به انتها (E2EE)، که به اپل این وعده را میدهد که "صفر دانش" از دادههای کاربران خود دارد. اصطلاح "در پشتی" معمولاً برای توصیف یک آسیبپذیری مخفی که به منظور دور زدن یا تضعیف تدابیر امنیتی در کد گنجانده شده، به کار میرود. در مورد iCloud، این دستور به عوامل اطلاعاتی یا پلیس انگلیس اجازه میدهد به دادههای رمزگذاری شده کاربران دسترسی پیدا کنند.

در حالی که دولت انگلیس به طور معمول از تأیید یا رد گزارشهای مربوط به ابلاغیههای صادر شده تحت قانون IPA خودداری میکند، کارشناسان امنیتی هشدار دادهاند که چنین دستوری میتواند پیامدهای جهانی داشته باشد اگر تولیدکننده آیفون مجبور شود تدابیر امنیتی خود را برای همه کاربران، از جمله کاربران غیرانگلیسی، تضعیف کند. به محض ایجاد یک آسیبپذیری در نرمافزار، خطر آن وجود دارد که توسط سایر بازیگران مانند هکرها مورد سوءاستفاده قرار گیرد. این موضوع ممکن است توضیح بدهد که چرا اصطلاحات غالب در اطراف تلاشهای دولتی برای دسترسی به E2EE به تصویرسازی این مفهوم که درهای پشتی وجود دارند، مرتبط است.

نکته اصلی این است که هیچ در ورودی انتخابی و دقیقی وجود ندارد که فقط اجازه عبور یک شخص خاص را بدهد. اگر کسی میتواند وارد شود، منطقی است که کسی دیگر هم بتواند از آن در استفاده کند. این اصول دسترسی مشابه به آسیبپذیریهایی که به نرمافزار اضافه میشوند نیز صدق میکند. مفهوم درهای پشتی "NOBUS" (فقط ما) که توسط سرویسهای امنیتی مطرح شده، معمولاً بر اساس ارزیابی ظرفیتهای فنی آنها برای بهرهبرداری از یک آسیبپذیری خاص استوار است. با این حال، سطوح توانایی فنی به سادگی قابل پیشبینی نیست و برآورد ظرفیتهای فنی دیگران هرگز به دقت یک علم دقیق نخواهد بود. از این رو، بسیاری از کارشناسان امنیتی به دلیل خطرات ناشی از هر گونه دسترسی، مفهوم NOBUS را رد میکنند.

دولتها به رغم این نگرانیهای واضح و ملموس، همچنان به فشار برای وجود درهای پشتی ادامه میدهند. به همین دلیل ما دوباره درباره آنها صحبت میکنیم. درخواستهای ناشی از وجود درهای پشتی میتواند به صورت پنهانی و نه عمومی مطرح شود. مثلا در مورد اپل و iCloud، درخواستی برای تضعیف رمزگذاری تحت قانون IPA انگلستان نمیتواند به صورت قانونی توسط گیرنده فاش شود. بنابر گروه حقوقی "بنیاد مرز الکترونیکی"، اصطلاح "در پشتی" به دهه ۱۹۸۰ برمیگردد و از آن زمان تا کنون برای توصیف تلاشهای خرابکارانه برای تضعیف امنیت دادهها به کار میرود.

در حالی که دوباره در مورد درهای پشتی بحث میشود، باید به خاطر داشته باشید که تقاضا برای دسترسی به دادهها قدمتی چندین دههای دارد. هر گونه دسترسی میتواند منجر به خطرات امنیتی جدیدی شود که باید جدی گرفته شود. بنابراین، نیاز به آگاهی دائمی در این زمینه بسیار حائز اهمیت است و کاربران باید مراقب باشند تا از امنیت دادههای خود دفاع کنند.

برای کسب اطلاعات بیشتر و پیگیری آخرین اخبار امنیت سایبری میتوانید به سایت ما به آدرس iwl.ir مراجعه کنید.

- backdoor

- encryption

- evergreens

- Government & Policy

- Privacy

- Security